Edmund Richardson

0

1949

117

Si vous êtes un utilisateur Linux ou UNIX, vous utilisez probablement SSH (Secure Shell) pour accéder à la ligne de commande sur vos machines à distance. En plus de fournir un accès sécurisé aux comptes shell, SSH peut également transporter en toute sécurité d'autres types de trafic Web. En un sens, il peut vous fournir un VPN (réseau privé virtuel) simple et rapide dans le réseau distant sur lequel réside votre serveur SSH..

Si vous êtes un utilisateur Linux ou UNIX, vous utilisez probablement SSH (Secure Shell) pour accéder à la ligne de commande sur vos machines à distance. En plus de fournir un accès sécurisé aux comptes shell, SSH peut également transporter en toute sécurité d'autres types de trafic Web. En un sens, il peut vous fournir un VPN (réseau privé virtuel) simple et rapide dans le réseau distant sur lequel réside votre serveur SSH..

Tout d’abord, vous aurez évidemment besoin d’un serveur SSH fonctionnant quelque part. Linux et OS X sont livrés avec des serveurs SSH, mais il existe également des serveurs SSH disponibles pour Windows. freeSSHd est un joli serveur SSH gratuit pour Windows. C'est une installation rapide et facile et relativement facile à configurer. Vous aurez bien sûr besoin de privilèges d’administrateur sur la machine sur laquelle vous l’installez..

Comme vous allez accéder à votre serveur SSH à distance, s'il est derrière un pare-feu ou un routeur, vous devez vous assurer que le port 22 (le port SSH par défaut) lui est correctement transféré. La plupart des routeurs ont la possibilité de transférer des ports vers des machines individuelles sur le réseau local. Vous devrez vous reporter aux instructions de votre routeur / pare-feu pour savoir comment procéder..

Une fois que votre serveur SSH est configuré pour pouvoir vous y connecter à partir de n'importe quelle connexion Internet, vous aurez bien sûr besoin d'un client. Linux et OS X ont tous les deux des clients SSH intégrés. Si vous utilisez Windows, le client de choix est PuTTY. Je fournirai des instructions sur la création de tunnels avec PuTTY, mais vous pouvez également utiliser d'autres clients..

Tout d’abord, spécifiez l’adresse de votre serveur SSH dans le répertoire Session section. Sélectionner SSH pour le Type de connexion et entrez 22 pour le Port (ou le port Internet externe que vous utilisez pour vous connecter à votre serveur SSH).

Ensuite, allez à Lien > SSH > Tunnels. Vous pouvez configurer trois types de tunnels:

- Dynamique - Cela agit comme un proxy SOCKS qui peut être utilisé pour canaliser le trafic sur le réseau où réside le serveur SSH. Vous pouvez ensuite configurer des applications prenant en charge les proxys SOCKS (tels qu'un navigateur Web) pour en tirer parti. Je vais vous montrer comment configurer Firefox pour qu'il fonctionne via un tunnel dynamique.

- Local - Un tunnel local vous permettra de vous connecter au port spécifié sur une machine résidant sur le même réseau que le serveur SSH. Je vais vous montrer un exemple utile: comment vous connecter à un ordinateur Windows exécutant Remote Desktop.

- Éloigné - Comme son nom l'indique un peu, c'est l'inverse d'un tunnel local. Vous êtes probablement moins susceptible de l'utiliser, mais cela permettrait aux machines du réseau du serveur SSH d'accéder à une machine et à un port sur le réseau où réside votre client SSH. Je ne donnerai pas d'exemples sur la configuration d'un port distant dans cet article..

Ainsi, dans l'exemple que je vais donner, nous dirons que le réseau domestique a deux ordinateurs. L'une est une machine Linux exécutant le serveur SSH et l'autre est une machine Windows avec Remote Desktop activé. Nous voulons configurer deux tunnels: un tunnel dynamique et un tunnel local pour se connecter à la machine Windows via le Bureau à distance..

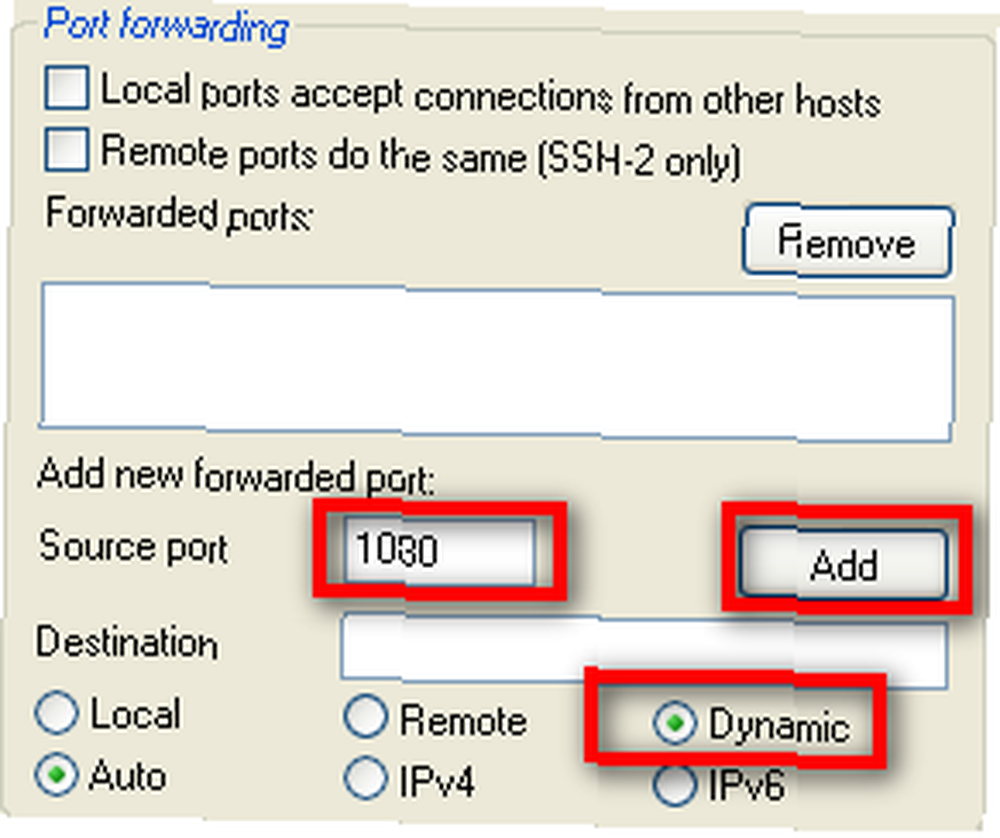

Commençons par configurer un tunnel dynamique pour le port 1080. Le port que vous utilisez pour un tunnel dynamique est en fait arbitraire, mais comme le port 1080 est souvent utilisé pour les proxys SOCKS, c'est ce que nous allons utiliser. Tapez 1080 dans le Port source champ, sélectionnez Dynamique en tant que type de port, puis cliquez sur le bouton Ajouter bouton.

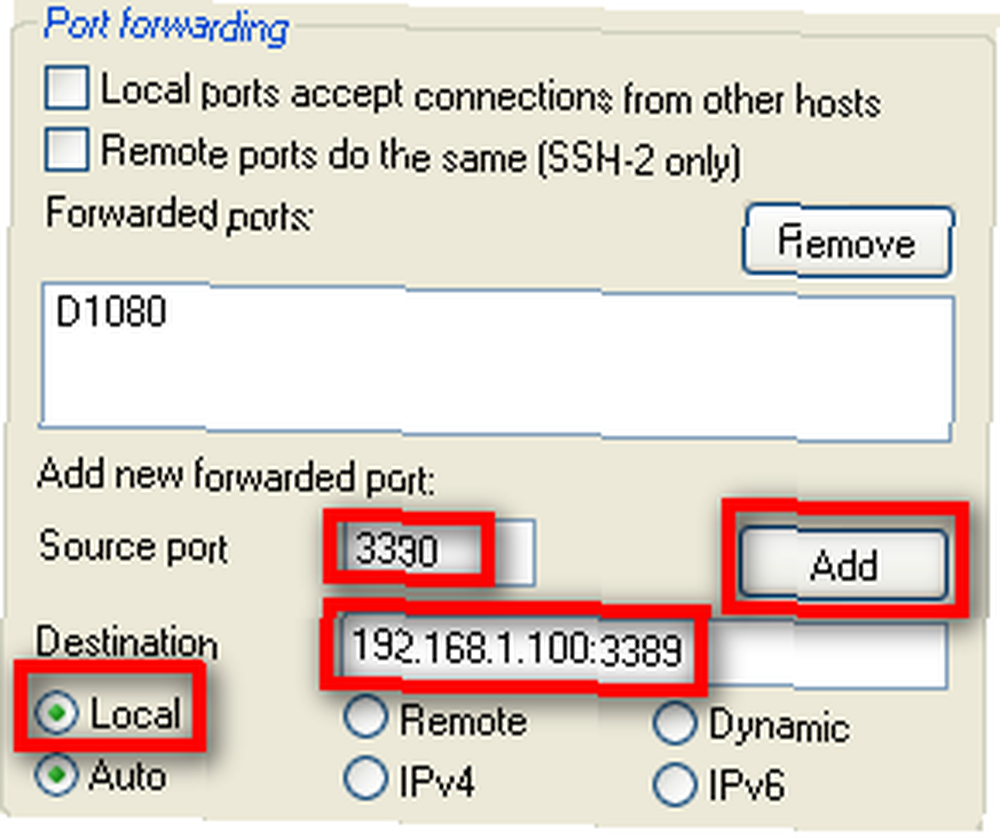

Ensuite, configurons le tunnel local pour l’ordinateur sur le réseau exécutant Windows Remote Desktop. Supposons que les adresses IP locales sur le réseau local où réside le serveur SSH sont des adresses 192.168.1.xxx. La machine Windows a une adresse IP locale de 192.168.1.100. Entrez 3390 pour le Port source, 192.168.1.100:3389 pour le Destination, sélectionner Local pour le type de port, puis cliquez sur le Ajouter bouton. Vous verrez plus tard pourquoi j'ai configuré le port source pour qu'il soit différent de celui de la destination..

Une fois que tout est configuré pour la connexion, retournez à la Session section et enregistrez votre connexion. Puis clique Ouvrir et connectez-vous à votre machine Linux avec vos informations d'identification comme vous le feriez normalement.

Vous devez maintenant configurer vos applications pour utiliser les tunnels que vous avez configurés. Supposons que vous souhaitiez naviguer sur le Web à travers le tunnel dynamique que nous avons mis en place. C’est en fait un moyen extrêmement utile de tirer parti de SSH.

Vous êtes peut-être sur un réseau avec une sorte de pare-feu ou de filtrage de contenu que vous souhaitez contourner. Si vous parvenez à utiliser le port 22 (ou tout autre port, il vous suffira de configurer votre serveur SSH en conséquence), vous pourrez alors surfer où vous le souhaitez sans problème via le tunnel dynamique..

Il est également utile si vous surfez sur un réseau où vous pourriez craindre que d’autres observent votre trafic. Vous vous connectez peut-être depuis un hôtel, un site client ou votre travail (vous ne l'avez pas appris de moi) et vous ne voulez pas que d'autres surveillent votre trafic.

Le meilleur choix est d'utiliser Firefox, car Firefox vous permet de configurer le navigateur pour qu'il envoie également des requêtes DNS via le proxy. Si vous utilisez Internet Explorer, vos demandes DNS sont toujours effectuées via le réseau local auquel vous vous connectez et peuvent donc toujours être surveillées. Donc, Firefox serait le navigateur préféré si vous souhaitez maintenir la confidentialité sur le réseau auquel vous vous connectez.

Pour configurer Firefox pour utiliser le tunnel dynamique en tant que proxy SOCKS, accédez à Firefox Les options > Avancée > Réseau et cliquez sur le Réglages”¦ bouton. Dans la page des paramètres, cliquez sur Configuration manuelle du proxy, entrez localhost pour le SOCKS Hôte, et 1080 pour le Port.

Nous n'avons pas tout à fait fini. Nous devons encore configurer Firefox pour qu'il envoie également des requêtes DNS au proxy SOCKS. Pour ce faire, entrez about: config dans la barre de navigation de Firefox. Vous pouvez obtenir une invite vous demandant si vous savez ce que vous faites. Assurez Firefox que vous savez ce que vous faites et continuez.

Entrez socks_remote_dns pour le Filtre et appuyez sur Entrée. Vous devriez voir une seule option qui dit network.proxy.socks_remote_dns. S'il dit faux pour le Valeur, double-cliquez dessus pour qu'il soit vrai. Vous êtes maintenant tous ensemble. Vous devriez pouvoir naviguer sur le Web grâce à votre nouveau tunnel dynamique sécurisé!

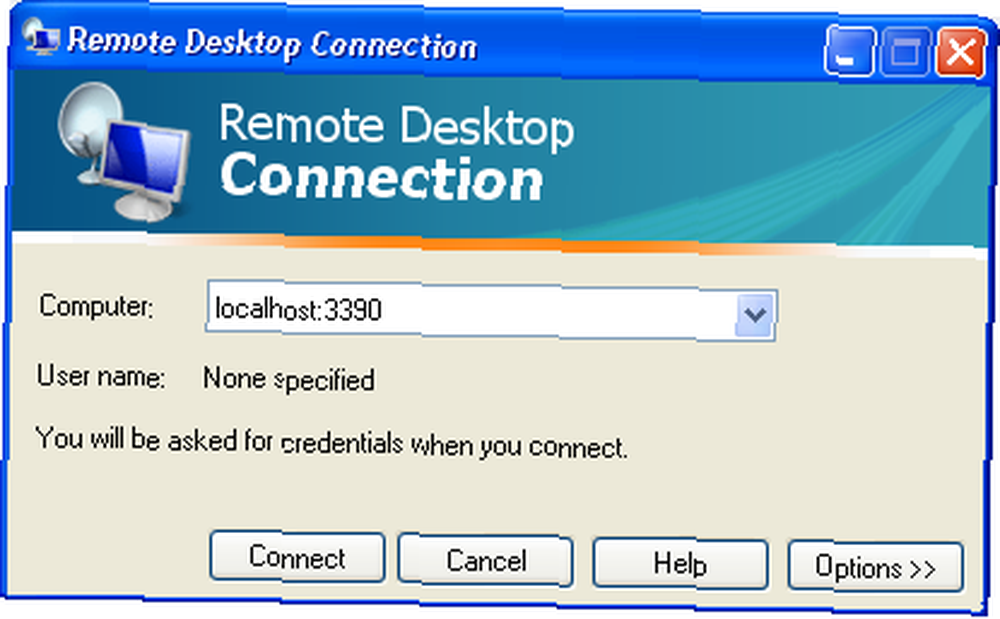

Heureusement, la connexion à notre ordinateur Windows Remote Desktop est beaucoup plus facile. Vous venez de lancer le client Bureau à distance et entrez localhost: 3390 pour l’adresse de la machine. C'est tout ce qu'on peut en dire!

La raison pour laquelle nous avons configuré le port source sur 3390 est que le client de bureau à distance ne vous permettra pas de vous connecter au port de bureau à distance par défaut (3389) sur la machine locale. C'est pourquoi nous avons utilisé 3390 à la place (nous aurions pu utiliser n'importe quel port, je viens d'utiliser 3390 car il m'est facile de m'en souvenir).

Le port source que vous utilisez pour configurer les tunnels est arbitraire. Nous aurions pu utiliser 1234 au lieu de 3390 si nous le voulions, tant que rien ne fonctionne sur la machine locale sur le port 1234. Ce qui n'est pas arbitraire, c'est ce que vous utilisez sur l'IP et le port de destination. Pour cela, vous devrez utiliser l'adresse IP et le port appropriés pour le service auquel vous souhaitez vous connecter..

Vous pouvez configurer un tunnel pour n'importe quel service sur n'importe quelle adresse IP, où que vous soyez. Vous aurez juste besoin de configurer le programme pour vous connecter à localhost sur le port source que vous avez configuré pour le tunnel. C'est un moyen très astucieux de se connecter à des choses que vous ne pourriez peut-être pas autrement, à cause des problèmes de pare-feu que vous pourriez rencontrer. Tout ce dont vous avez besoin est un seul port pour accéder à votre serveur SSH, qui doit bien sûr être exécuté sur ce port..

Utilisez-vous des tunnels SSH? Pour quelles sortes de choses cool les utilisez-vous?

Crédit photo: kreg.steppe