Harry James

0

4776

1128

Comme beaucoup d'entre vous le savent déjà le 2 novembre, le domaine de MakeUseOf.com nous a été volé. Il nous a fallu environ 36 heures pour récupérer le domaine. Comme nous l'avons indiqué précédemment, le pirate a réussi à accéder à mon compte Gmail et, de là, à notre compte GoDaddy, à déverrouiller le domaine et à le transférer vers un autre registraire..

Comme beaucoup d'entre vous le savent déjà le 2 novembre, le domaine de MakeUseOf.com nous a été volé. Il nous a fallu environ 36 heures pour récupérer le domaine. Comme nous l'avons indiqué précédemment, le pirate a réussi à accéder à mon compte Gmail et, de là, à notre compte GoDaddy, à déverrouiller le domaine et à le transférer vers un autre registraire..

Vous pouvez voir toute l'histoire sur notre blog temporaire makeuseof-temporary.blogspot.com/

Je n'avais pas l'intention de publier quoi que ce soit à propos de l'incident ou du cracker (personne qui vole des domaines) et de la façon dont il a réussi à le résoudre à moins d'en être absolument sûr moi-même. J'avais le sentiment qu'il s'agissait d'une faille de sécurité de Gmail, mais je voulais le confirmer avant de publier quelque chose à ce sujet sur MakeUseOf. Nous aimons Gmail et nous ne voudrions jamais leur faire une mauvaise publicité..

Alors pourquoi écrire à ce sujet maintenant alors?

Plusieurs événements se sont produits au cours des deux derniers jours qui m'ont fait croire que Gmail présentait un grave problème de sécurité et que tout le monde devrait en être conscient. Particulièrement à l’époque où des personnes comme Steve Rubel vous expliquent comment faire de Gmail votre portail Web. Maintenant, ne vous méprenez pas, Gmail est un programme de messagerie IMPRESSIONNANT. Le meilleur probablement. Le problème est qu’il n’est peut-être pas fiable en matière de sécurité. Cela étant dit, cela ne signifie pas nécessairement que vous serez mieux avec Yahoo ou Live Mail.

Incident 1: MakeUseOf.com - 2 novembre

Lorsque notre domaine a été volé, nous avons suspecté le pirate informatique d’avoir utilisé une faille dans Gmail, mais nous n’en étions pas certains. Pourquoi est-ce que je soupçonnais que cela avait quelque chose à voir avec Gmail? Premièrement, je suis plutôt prudent quant à la sécurité et n’exécute que rarement des activités pour lesquelles je ne suis pas sûr. Je tiens également mon système à jour et dispose de tous les éléments essentiels, dont 2 moniteurs de logiciels malveillants, un antivirus et 2 pare-feu. J'ai aussi tendance à utiliser des mots de passe forts et uniques pour chacun de mes comptes..

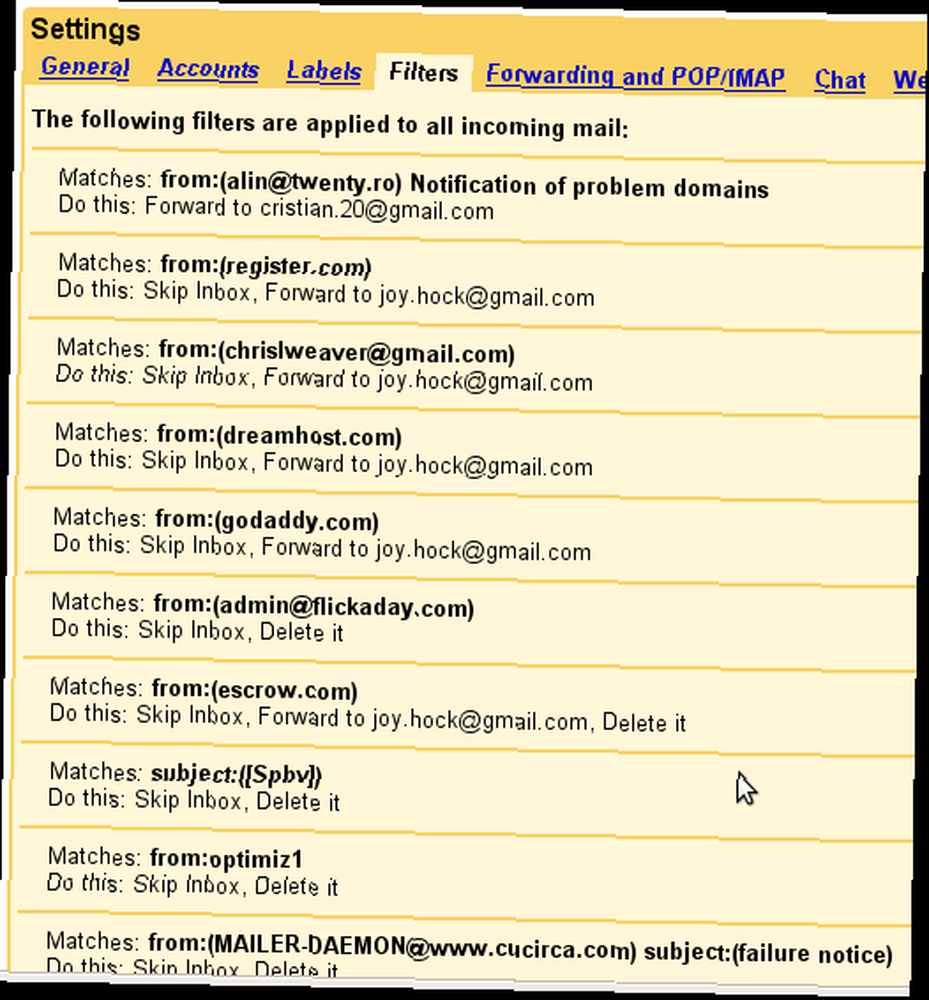

Le pirate informatique a effectivement accédé à mon compte Gmail et y a installé des filtres qui l’a finalement aidé à accéder à notre compte GoDaddy. Ce que je ne savais pas, c'est comment il a réussi à faire ça. Était-ce une faille de sécurité dans Gmail? Ou était-ce un enregistreur de frappe sur mon PC? Je n'étais pas sûr de ça. Après l’incident, j’ai analysé mon système avec plusieurs logiciels malveillants et je n’ai rien trouvé. J'ai également suivi tous les processus en cours. Tout semble être propre.

Donc, je suis enclin à croire que le problème était avec Gmail.

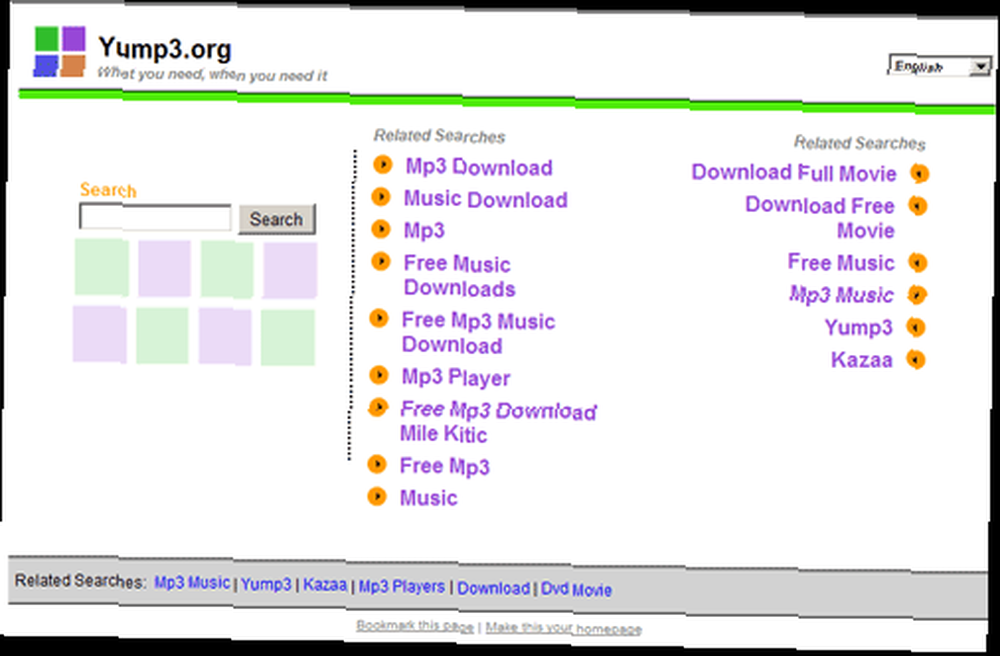

Incident 2: YuMP3.org - 19 novembre

Le 18 novembre, j’ai reçu un email de la part de Edin Osmanbegovic, qui dirige le site yump3.org. (Il a probablement trouvé mon courrier électronique dans Google, l'incident avec MakeUseOf ayant été couvert par plusieurs blogs populaires, dont beaucoup contenant mon identifiant.) Dans son courrier électronique, Edin m'a dit que son domaine avait été volé et transféré vers un autre registraire. J'ai rapidement recherché le yoump3 dans Google et constaté qu'un site Web plutôt établi servait maintenant une page de ferme de liens (exactement comme dans notre cas)..

Google (sur le dernier index):

YouMP3.org hompage (présent):

Voici une copie du tout premier courrier électronique que j'ai reçu d'Edin:

Bonjour,

J'ai le même problème avec mon domaine.

Le domaine a été transféré d’Enom vers GoDaDDy..

J'ai immédiatement envoyé un ticket d'assistance concernant ce problème.Le whois du nouveau propriétaire de domaine est:

Nom: Amir Emami

Adresse 1: P.O. Box 1664

Ville: League City

Etat: Texas

Zip: 77574

Pays: US

Téléphone: +1.7138937713

Email:Coordonnées administratives:

Nom: Amir Emami

Adresse 1: P.O. Box 1664

Ville: League City

Etat: Texas

Zip: 77574

Pays: US

Téléphone: +1.7138937713

Email:Informations de contact technique:

Nom: Amir Emami

Adresse 1: P.O. Box 1664

Ville: League City

Etat: Texas

Zip: 77574

Pays: US

Téléphone: +1.7138937713

Email:L'email est: [email protected]

Hier, le gars de cette adresse e-mail m'avait contacté via Gtalk.

Il a dit qu'il veut 2000 $ pour le domaine.

J'ai besoin de conseils s'il vous plaît, j'ai contacté le Enom.Je vous remercie.

Et devinez quoi, c'est le même gars qui a volé MakeUseOf.com plus tôt ce mois-ci. Nous avons également été contactés à partir de la même adresse e-mail: [email protected]. Edin m'a également envoyé un courriel aujourd'hui et a confirmé que le gars avait également accès à son compte de domaine via son compte Gmail. Donc, c'est encore Gmail.

Dans son dernier courriel (reçu aujourd'hui), Edin a inclus une brève récapitulation des événements.

J'ai l'histoire de la façon dont il a tout fait.Le 10 novembre j'étais le propriétaire.

Le 13 novembre, Mark Morphew.

Le 18 novembre, Amir Emami.Il a utilisé [email protected] sur les deux personnes.

J'ai envoyé hier aussi everythig à Moniker.

Ils vont enquêter.

Incident 3: Cucirca.com - 20 novembre

Ce dernier email était la raison principale de ce post. Il venait de Florin Cucirka, le propriétaire de cucirca.com. Le site a un rang Alexa de 7681 et, selon Florin, reçoit plus de 100 000 visites par jour..

Premier email de Florin:

Salut aibek

Je suis dans la même situation makeuseof.com est sorti.

Je suis Cucirca Florin et mon domaine www.cucirca.com était

transféré de mon compte GoDaddy sans ma permission.Il semble que le voleur connaissait mon mot de passe Gmail, ce qui est étrange.

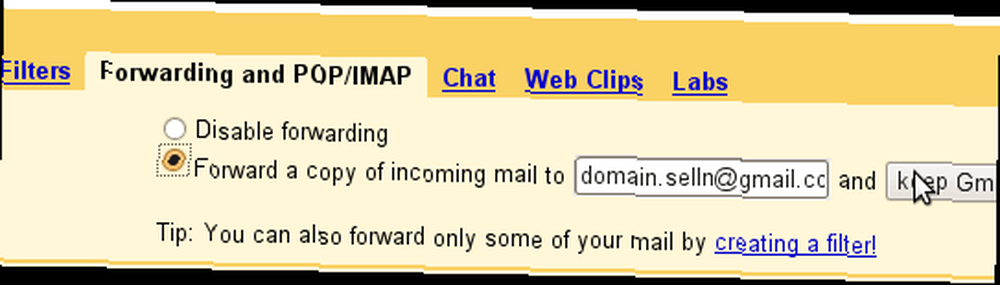

Il a réussi à créer des filtres sur mon compte..J'ai joint 2 captures d'écran.

Pouvez-vous m'aider? Donnez-moi quelques détails sur comment je pourrais obtenir

sortir de ce mauvais rêve? Je viens de trouver aujourd'hui à ce sujet et je

ne pense pas que je suis capable de dormir ce soir.Merci d'avance.

Florin Cucirca.

J'ai envoyé un e-mail à Florin pour lui demander des détails sur son domaine. Pour savoir s'il avait contacté GoDaddy et quelle que soit l'information qu'il aurait eu sur le cracker de domaine (terme utilisé pour stealer de domaine) jusqu'à présent.

Deuxième email de Florin:

Le pirate informatique a eu accès à mon compte de messagerie (gmail). Le domaine a été hébergé sur GoDaddy.

J'ai utilisé l'extension Gmail Notifier sur Firefox. peut-être il y a le gros bug.

Il a transféré le domaine à register.comJe n'ai pas parlé au pirate informatique. Je veux le récupérer légalement et s'il n'y a pas d'autre solution, peut-être que je vais le payer

Alexa.cnr est classé 7681 et compte plus de 100 000 visites par jour.

Je vais vous joindre 2 captures d'écran de mon compte gmail.

[email protected] et dans le deuxième écran [email protected]

Si vous effectuez une recherche google sur [email protected], vous trouverez ceci:

http://www.domainmagnate.com/2008/08/11/788-domains-stolen-including-yxlcom/

Je pense que quelqu'un devrait les arrêter.

J'ai envoyé un email à [email protected] et j'attendais une réponse.

Qu'est-ce que tu penses? Vais-je récupérer mon domaine?

On dirait que c'est encore Gmail! Voici les captures d'écran partielles de ce qu'il m'a envoyé:

Dans le cas de Florin, le pirate informatique a changé de propriétaire il y a plusieurs mois. Le cucirca.com a été transféré de GoDaddy à Register.com. Depuis que le pirate informatique a intercepté ses courriels et n’a jamais changé de serveur de noms, je suppose que Florin n’avait aucune idée que quelque chose ne tournait pas rond. Quand je lui ai demandé comment il se fait, il a mis autant de temps à le découvrir, il m'a envoyé:

Il a transféré le domaine sous son nom le 2008-09-05, laissant les serveurs de noms inchangés. C'est pourquoi je n'ai pas remarqué que mon condamné avait été volé jusqu'à hier lorsqu'un de mes amis a fait un whois sur mon domaine… .

Je n'avais aucune raison de vérifier les enregistrements Whois car le domaine a été enregistré sur 7 ans (jusqu'au 2013-11-08)

Je n'ai reçu aucun email de cette personne.

Et encore une fois, il semble que ce soit le même gars! Pourquoi je le pense Si vous vérifiez le lien que Florin a inclus dans l'un de ses courriels (je l'ai également ajouté ci-dessous), vous verrez que lors d'autres incidents similaires (qui sait combien de domaines il a volés de la sorte), adresse e-mail [email protected] a été mentionné avec le nom 'Aydin Bolourizadeh'. Ce même courrier est également apparu dans la règle de transfert dans le compte Gmail de Florin (voir première capture d'écran)..

Lorsque MakeUseOf.com nous a été retiré, le cracker me demandait 2000 $. Et quand je lui ai demandé où et comment il voulait être payé, il m'a dit d'envoyer de l'argent via Western Union à l'adresse suivante:

Aydin Bolourizadeh

dinde

Ankara

Cukurca kirkkonaklar mah 3120006954

capture d'écran de http://www.domainmagnate.com/2008/08/11/788-domains-stolen-including-yxlcom/

Je suis assez jolie pour dire que c'était le même gars dans les 3 incidents et probablement 788 autres mentionnés dans le lien ci-dessus, y compris des domaines tels que yxl.com, visitchina.net et visitjapan.net.

Lorsque j'ai recherché cette adresse sur Google, j'ai également découvert qu'il possédait les domaines suivants (probablement les a également volés):

-

- Elli.com -

http://whois.domaintools.com/elli.com

-

- Ttvx.net -

http://www.dnforum.com/post252-post-1399775.html

Je suppose que ce type vient effectivement de Turquie et devrait résider quelque part dans la région suivante.

-

- Cukurca kirkkonaklar mah 3120006954

- Ankara, Turquie

Nous savons également qu'il utilise [email protected] comme adresse électronique. Donc, si nous savons qui se cache derrière domaingames.org, nous pourrions faire un pas de plus. En fait, il a envoyé un courrier électronique il y a plusieurs jours et m'a demandé de supprimer toutes les occurrences de son courrier électronique du site Web. Si nous ne le faisons pas, il nous DDOS..

Voici ses mots exacts:

salut,

Je vous demande de retirer mon adresse e-mail ([email protected]) de votre site Web. !

Faites-le si vous voulez ne pas avoir de problème à l'avenir, sinon je commencerai par avoir le gros DDOS sur votre site web et le réduirai…

Je suis très seriuos alors supprime mon adresse email et le nom domainsgame.org

Donc, il semble que si nous pouvons obtenir l'ID derrière DomainGame.org, nous pourrions obtenir notre gars et probablement découvrir beaucoup plus de domaines qu'il a stollen. sur ci-dessous. Parlons maintenant de Gmail.

Vulnérabilité dans Gmail

Est-ce que quelqu'un se souvient de ce qui s'est passé avec David Airey l'année dernière? Son domaine a également été volé. L'histoire était partout sur le web.

- AVERTISSEMENT: l'échec de la sécurité GMail de Google laisse mon entreprise sabotée

- Un effort collectif rétablit David Airey.com

David et nous avons réussi à récupérer le domaine. Mais je ne suis pas sûr si tout le monde a la même chance que nous. Malheureusement, les bureaux d'enregistrement ne coopéreront pas vraiment avec vous à ce sujet, sauf si l'histoire attire l'attention. Donc, je ne doute pas qu'il reste des centaines de personnes là-bas sans autre possibilité que de donner leur nom de domaine ou de payer le type.

Quoi qu'il en soit, retour à Gmail.

Dans son premier article, David Airey faisait référence à une vulnérabilité de Gmail qui avait été mentionnée ici (si je ne me trompe pas) plusieurs mois auparavant. Pour résumer:

La victime visite une page tout en étant connectée à GMail. Lors de son exécution, la page effectue un POST multipart / form-data sur l'une des interfaces de GMail et injecte un filtre dans la liste de filtres de la victime. Dans l'exemple ci-dessus, l'attaquant écrit un filtre qui cherche simplement les courriers électroniques avec pièces jointes et les redirige vers un courrier électronique de leur choix. Ce filtre transférera automatiquement tous les courriels correspondant à la règle. N'oubliez pas que les prochains courriels seront également transmis. L'attaque restera présente aussi longtemps que la victime aura le filtre dans sa liste de filtres, même si la vulnérabilité initiale, à l'origine de l'injection, est corrigée par Google.

page d'origine: http://www.gnucitizen.org/blog/google-gmail-e-mail-hijack-technique/

La partie intéressante est que la mise à jour sur le lien GNU Citizen ci-dessus indique que la vulnérabilité a été corrigée avant le 28 septembre 2007. Mais dans le cas de David, l'incident s'est produit en décembre, 2 à 3 mois plus tard..

Alors, l'exploit a-t-il vraiment été corrigé à l'époque? Ou était-ce un nouvel exploit dans le cas de David? Et surtout, existe-t-il une faille de sécurité similaire dans Gmail NOW??

Que devez-vous faire maintenant?

(1) Eh bien, mon tout premier conseil serait de vérifier vos paramètres de courrier électronique et de vous assurer que votre courrier électronique n'est pas compromis. Vérifiez les options et les filtres à suivre. Assurez-vous également de désactiver IMAP si vous ne l'utilisez pas. Ceci s'applique également aux comptes Google Apps..

(2) Modifiez l'adresse e-mail de votre compte Gmail principal dans vos comptes Web sensibles (paypal, registraire de domaine, etc.). Si vous possédez le site Web, remplacez l'adresse électronique de contact de vos comptes d'hôte et de registraire par une autre adresse électronique. De préférence à quelque chose que vous n'êtes pas connecté lorsque vous naviguez sur le Web.

(3) Assurez-vous de mettre à niveau votre domaine avec un enregistrement privé afin que vos coordonnées ne s'affichent pas dans les recherches WhoIS. Si vous êtes sur GoDaddy, je vous conseillerais de vous inscrire en toute sécurité..

(4) N'ouvrez pas de liens dans votre courrier électronique si vous ne connaissez pas la personne dont ils proviennent. Et si vous décidez d'ouvrir le lien, assurez-vous de vous déconnecter en premier..

METTRE À JOUR:

J'ai découvert de bons articles sur les failles de sécurité potentielles en réponse à l'article de MakeUseOf:

- Preuve de concept Gmail Security Flaw

- Commentaires à propos de cela sur YCombinator

- (26 nov.) Sécurité de Gmail et activité de phishing récente [Réponse officielle de Google]

Aidez-nous à attraper le type!

Outre l'adresse postale ci-dessus, nous savons également qu'il utilise [email protected] comme son email. Donc, si nous découvrons qui est maintenant le propriétaire de domainsgames.org, nous pourrions faire un pas de plus. ou à tout le moins retourner les domaines qu'il a volés à leurs propriétaires respectifs.

Maintenant, la chose est que le nom de domaine domaingames.org est protégé par Moniker et ils cachent toutes les informations de contact pour cela.

Identifiant de domaine: D154519952-LROR

Nom de domaine: DOMAINSGAME.ORG

Créé le: 22 oct. 2008 07:35:56 UTC

Dernière mise à jour le: 08-Nov-2008 12:11:53 UTC

Date d'expiration: 22-Oct-2009 07:35:56 UTC

Registrateur parrain: Moniker Online Services Inc. (R145-LROR)

Statut: SUPPRIMER UN CLIENT INTERDIT

Statut: TRANSFERT CLIENT INTERDIT

Statut: MISE À JOUR DU CLIENT INTERDITE

Statut: TRANSFERT INTERDIT

ID d'enregistrement: MONIKER1571241

.

.

.

.

Nom du serveur: NS3.DOMAINSERVICE.COM

Nom du serveur: NS2.DOMAINSERVICE.COM

Serveur de noms: NS1.DOMAINSERVICE.COM

Nom du serveur: NS4.DOMAINSERVICE.COM

Je les ai déjà envoyées par e-mail (tout comme Edin) à ce sujet et je vous tiendrais au courant dès que j'aurai de leurs nouvelles.

J'ai également des demandes aux entreprises suivantes qui fournissent actuellement leurs services à cette personne.

1- À l'équipe Gmail:

En parcourant les fichiers d'en-tête de plusieurs courriels, il était clair que le pirate informatique utilisait Google Apps. S'il vous plaît regarder dans cela. Le domaine est domaingame.org. Et aussi s'il vous plaît FIX! le Gmail.

2- To GoDaddy.COM & ENOM & Register.COM

Tout d’abord, aidez Edin et Florin à récupérer leur domaine. Une bonne chose à faire serait de vérifier les adresses IP de connexion au compte pour tous les cas signalés similaires. Par exemple, dans le cas d’Edin et du nôtre (pas sûr de Florin), le pirate informatique utilisait une adresse IP 64.72.122.156. (Ce qui s'est d'ailleurs avéré être un serveur compromis sur Alpha Red Inc.) ou encore plus simplement, verrouillez simplement le nom de domaine et demandez au titulaire du compte actuel de prouver son identité. Étant donné que le pirate informatique utilisait des identités différentes partout, il lui serait impossible de le faire. Il est dans votre intérêt de vous assurer que cette personne n'utilise plus vos services..

3- Pour Moniker.COM:

Fermez son compte! (c’est celui de domaingame.org). Toute information supplémentaire ou assistance que vous pouvez fournir sera appréciée.

4- To Domainsponsor.COM

Je ne suis pas vraiment sûr mais je pense que DomainSponsor est la société qui monétise les domaines que ce type vole. C'est arrivé avec MakeUseOf.com et maintenant avec YouMP3.org.

5- To PayPal.COM: (Votre support est imparfait)

Je suis sûr qu'ils ne liront même pas cela, alors je vais vous le dire à la place. J'ai envoyé un courrier électronique à [email protected] et les ai avertis que la personne qui avait volé notre domaine et nous avait fait chanter plus tôt utilisait un [email protected] (il utilise également d'autres comptes). Je leur ai simplement demandé de se renseigner. Au lieu de cela, je reçois un email qui n'a rien à voir avec ce que j'ai dit. Fondamentalement, il s’agit d’un modèle de courrier électronique destiné à être authentique et envoyé aux personnes qui se sont fait spoofer. Allons y! Nous payons des frais de commission de 3% à chaque transaction. Ne pouvez-vous pas fournir un meilleur service clientèle??

C'est tout ce que j'ai!

Une fois encore, je suis profondément désolé de ce qui est arrivé à Florin et à Edin. J'espère vraiment qu'ils vont bientôt récupérer leurs domaines. Tout est entre les mains des bureaux d'enregistrement respectifs maintenant. Mais plus important encore, je veux que quelque chose soit fait par un grand groupe (pas par les clients) pour attraper cette personne. Je suis sûr que tous les blogueurs apprécieraient cela et probablement même en parler sur son blog.

C'est l'heure du CHANGEMENT ;-)

meilleures salutations

Aibek

crédit image: merci à la machine pour le top 'Mr Cracker' image